Cloudeflare 사건에 대한 정리 및 AI 서비스 개발자로 참고할 점

ChatGPT로 내용을 정리하고 배울점을 정리해보라고 시켜봤습니다.

Cloudflare 최근 장애 — 무슨 일이 일어났나 (기술 중심 정리)

어떤 장애가 있었나 — 두 사건

- 2025-11-18 장애: Bot Management 관련 구성 파일 버그로 인한 대규모 서비스 중단

- 2025-12-05 장애: 보안 업데이트로 WAF(Web Application Firewall) 설정 변경 중에 발생한 오류로 약 25분간 네트워크 장애

https://blog.cloudflare.com/18-november-2025-outage/?utm_source=chatgpt.com/

Cloudflare outage on November 18, 2025

Cloudflare suffered a service outage on November 18, 2025. The outage was triggered by a bug in generation logic for a Bot Management feature file causing many Cloudflare services to be affected.

blog.cloudflare.com

https://blog.cloudflare.com/5-december-2025-outage/?utm_source=chatgpt.com/

Cloudflare outage on December 5, 2025

Cloudflare experienced a significant traffic outage on December 5, 2025, starting approximately at 8:47 UTC. The incident lasted approximately 25 minutes before resolution. We are sorry for the impact that it caused to our customers and the Internet. The i

blog.cloudflare.com

Cloudflare가 무슨 구조로 되어있나 — 배경

Cloudflare는 단순 CDN이 아니라, 웹 트래픽에 대해 보안·속도·분배를 관리하는 복합 인프라. 크게 아래처럼 동작한다:

[클라이언트 요청] → Cloudflare 엣지(POP) → Traffic Proxy → 보안 필터 (WAF, Bot Mgmt 등) → 캐시 / 라우팅 / 백엔드

- BOT 탐지, 봇 우회 방지, WAF, CDN, 캐시, KV 스토리지, 보안 룰 셋 등 다양한 기능이 얽혀 있는 “전방 / 보안 / 라우팅 / 캐시 + 보조 서비스” 통합 플랫폼.

- 즉, 하나의 구성 요소가 무너지면 “문맥이 공유된 다른 많은 서비스”에 연쇄적으로 문제를 일으킬 수 있는 구조다.

이 구조 덕분에 성능·보안·전 세계 커버리지 면에서는 장점이 크지만 — “단일 실패점(Single Point of Failure, SPOF)”이 될 수 있다.

장애 1: 2025-11-18 — Bot Management 구성파일 버그

무엇이 잘못되었나

- Cloudflare 내부의 Bot Management 시스템은, “feature 파일(feature file)”을 자동 생성하고 이 파일을 전 세계 POP 서버에 배포하는 방식으로 작동. The Cloudflare Blog+2GeekNews+2

- 그런데 내부 데이터베이스 설정이 바뀌면서 (권한 변경) Bot Management용 쿼리가 잘못된 데이터를 뽑아내게 되었음. 결과적으로 feature 파일이 통상보다 훨씬 커졌고, “행(row)” 수가 비정상적으로 많아졌음. GeekNews+2@Ounols+2

- 이 비정상적으로 커진 파일을 읽던 Proxy 프로세스가 메모리 초과 또는 예외(panic) 상태에 빠졌고, 많은 POP 서버가 HTTP 5xx 오류를 내는 상태로 “대량 실패” 발생. GeekNews+2Twodragon+2

왜 바로 전면 장애가 되었나

- Cloudflare는 전 세계 여러 노드(POP)에 동일한 구성을 동기화 배포함 → “한 번의 잘못된 파일”이 전역에 퍼짐 The Cloudflare Blog+2@Ounols+2

- Proxy + Bot Management + 다른 핵심 기능들이 tightly-coupled 되어 있어, 하나 크래시 나면 연쇄로 끊김

- 결과적으로 CDN, 보안, 인증, KV 스토리지 등 거의 모든 서비스에 영향을 줌 → 글로벌 장애

요약

내부 구성 파일 생성 로직의 사소한 버그 + 동기화된 글로벌 배포 체계 + 핵심 서비스의 높은 결합도 → 인터넷의 거대한 부분이 동시에 무너짐

장애 2: 2025-12-05 — WAF 설정 변경 중 발생한 보안 패치 오류

무슨 작업을 하려 했나

- Cloudflare는 최근 공개된 취약점 (예: React Server Components 관련 보안 이슈)을 완화하기 위해, WAF 룰과 요청 본문(body parsing) 처리 방식을 수정하고 있었다. The Cloudflare Blog+2Cybernews+2

- 이 설정 변경은 전역 Configuration System 을 통해 이루어졌고, WAF 테스트 도구(disabled testing tool) 역시 조정 대상이었다. Reddit+1

그런데 왜 장애가 났나

- 변경된 WAF parsing / request-handling 로직이 일부 요청을 잘못 처리하게 되었고, 이로 인해 Proxy 레이어에서 오류가 발생하였다. The Cloudflare Blog+2sdxcentral.com+2

- 이 오류가 바로 전역적으로 동기화되면서, Cloudflare를 통해 전달되는 많은 HTTP 트래픽이 500 Internal Server Error 또는 Bad Gateway 오류를 반환. 일부 서비스에서 응답 실패. 포브스+2Tom's Guide+2

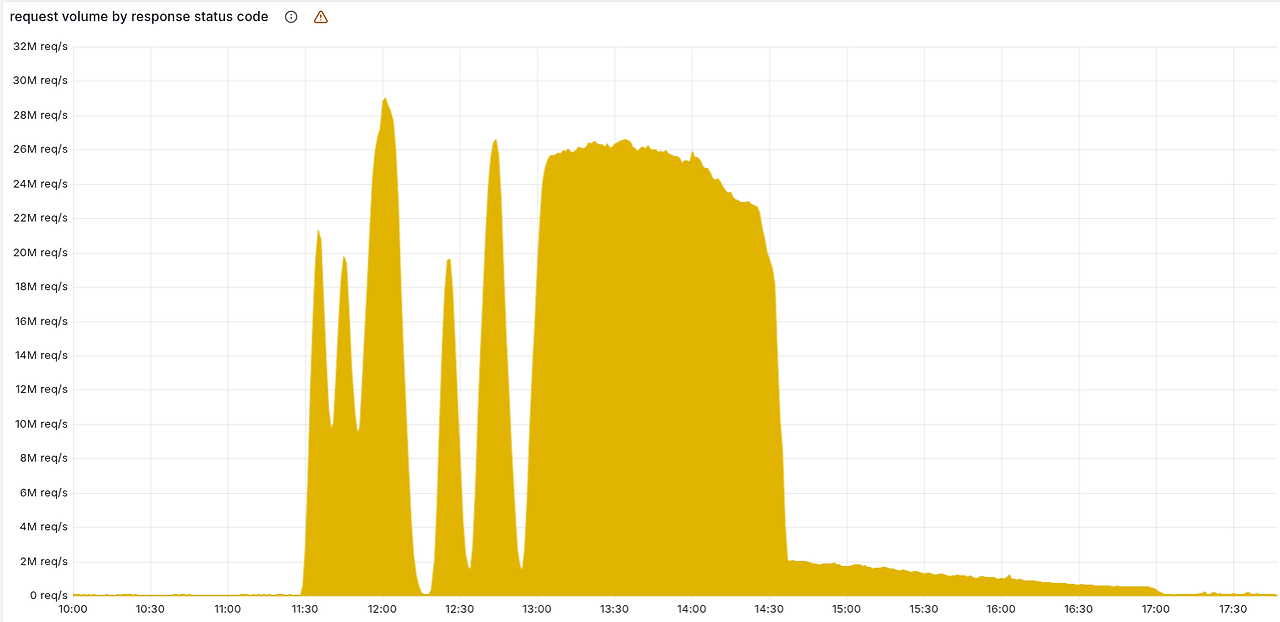

- 총 트래픽의 약 28%가 영향을 받았고, 약 25분 동안 장애 지속. The Cloudflare Blog+2머니컨트롤+2

요약

보안 취약점 대응을 위한 패치 → 잘못된 설정/코드 → 핵심 트래픽 처리 계층에서 장애 → 단기간이지만 대규모 서비스 영향

공통된 문제 구조 — 왜 이런 장애가 가능했나

| 구조적 특징/의존 | 문제를 키운 요소 |

| 전역 동기화된 설정 / 배포 시스템 | 하나의 잘못된 설정/파일이 세계 모든 POP에 퍼짐 |

| 핵심 기능들의 높은 결합도 (Proxy + 보안 + 라우팅) | 보안 룰 변경이 바로 트래픽 처리 장애로 연결 |

| 자동화 + “사람이 직접 살펴보기 어려운” 코드 / 설정 배포 | 작은 실수가 전체를 무너뜨릴 수 있음 |

| 실시간 변경 + 빠른 대응 요구 (보안 패치, 봇 룰 업데이트) | 리스크 많은 작업을 빈번하게 해야함 — 안정성에 부담 |

앞으로 AI 서비스 개발자가 반드시 갖춰야 할 시니어 관점 조언

LLM은 언제나 실패할 수 있다 → 실패를 기본값으로 설계하라

AI 시스템은 본질적으로 확률적이다.

- 모델이 틀릴 수 있다.

- 응답이 늦을 수 있다.

- 아예 응답이 안 올 수도 있다.

그래서 구조적으로:

- Timeout → 재시도 → 대체 경로(Fallback)

- Hallucination → 검증 → 축소/ Filtering

- LLM 장애 → Multi-provider Failover

실패는 예외 상황이 아니라 정상 흐름의 일부다.

“보여주기 성능”보다 “예측 가능한 성능”이 더 가치 있다

시연에서는 잘 되는데 실제로는 바보짓하면

그 서비스는 위험한 도박판이다.

운영에 필요한 건:

- Worst Case Latency 최소화

- Error Rate 안정화

- Feature Drift Detection

- Prompt / Policy 영향도 분석

평균이 아니라 최악을 설계해야 한다.

데이터 품질이 수명이다

AI는 코드보다 데이터가 곧 기술 부채다.

데이터가 나빠지면:

- 모델 품질 저하

- Retrieval 정합성 붕괴

- 정책 오류 확산

필수 습관:

- 데이터 기준 정의(Data Contract)

- 정기적인 인덱스 재구축

- Feature Store 버전관리

데이터는 썩는다.

기술 부채의 90%는 데이터에서 온다.

제어되지 않는 비용은 기능을 죽인다

AI는 돈을 먹는 괴물이다.

비용 제어 못하면:

- QA/Load 테스트 못 함

- 상용화 못 함

- 스케일링 못 함

필수 전략:

- Token Budgeting

- Partial Caching

- Prompt Compression

- Tiered Routing (Cheap → Expensive)

비용 = 기능의 지속성.

비용을 설계하지 않으면 출시가 무의미하다.

운영 로그는 곧 시스템의 진짜 얼굴

LLM은 무엇을 했는지 설명하지 않는다.

로그를 남기지 않으면 업무가 통제불능이 된다.

남겨야 할 것:

- Input / Output (PII 마스킹)

- 내부 Step Trace

- A/B 콘텐츠 품질 지표

- 사용자 피드백 연결

로그 없는 AI는

블랙박스가 아니라 시한폭탄이다.

프롬프트는 “문장”이 아니라 “프로그램”이다

그래서 다음이 필수:

- 버전관리

- 영향도 예측

- 테스트 케이스 자동화

- Prompt Regression Test

프롬프트 변경 = 배포

“말 몇 줄 바꿨을 뿐인데” → 사고 난다

정책과 법을 이해해야 한다

AI는 규제를 부른다.

- 개인정보 / 보안

- 저작권

- 편향과 차별

- 안전성 및 책임소재

개발자는 이걸 회피할 수 없다.

법을 모르면 기능을 못 만든다.

인간은 마지막 방어막이다

AI는 틀린 답도 확신 있게 말한다.

인간 검증 단계 없는 서비스는 위험 서비스다.

예:

- 보험/금융 → 인간 승인 필수

- 의료/법률 → Human-in-the-loop

- 기업 문서 → Double-check policy

AI는 주인공이 아니다.

인간을 강화하는 도구일 뿐이다.

⭐ 앞으로 AI 개발자가 지켜야 할 생존 철학

| 철학 | 이유 |

| Fail-Open이 아니라 Fail-Safe | AI는 잘못될 확률형 시스템 |

| 데이터 주도 개발 | 데이터가 곧 품질 |

| 운영 주도 설계(Ops-first) | 출시 이후가 진짜 시작 |

| 설계에 비용을 넣는다 | 지속성 없으면 무용지물 |

| 투명성 & 검증 가능성 | 통제되지 않으면 위험 |